Genauso verhält es sich mit Zugriffsrechten in unserenIT-Systemen. Manchmal haben Mitarbeitende Zugang zu weit mehr Daten und Anwendungen, als sie für ihretägliche Arbeit benötigen.

Das ist selten böse Absicht. Es passiert einfach. Über die Jahre. Schleichend. Und meistens unbemerkt. Deshalb möchte ich Ihnen heute ein wichtiges Prinzip vorstellen. Es heißt Least Privilege.

Auf Deutsch: das Prinzip der minimalen Berechtigung. Und es schützt nicht nur unser Unternehmen, sondern auch Sie persönlich.

Was bedeutet das Prinzip der minimalen Berechtigung?

Die Idee ist einfach. Jeder Mitarbeitende erhält nur die Zugriffsrechte, die er für seine Arbeit tatsächlich braucht. Nicht mehr und nicht weniger. Denken Sie an ein Hotel. Als Gast bekommen Sie eine Schlüsselkarte für Ihr Zimmer.

Vielleicht noch für den Fitnessraum oder die Tiefgarage. Aber sicher nicht für alle 200 Zimmer im Haus. Das wäre absurd. Und gefährlich. Genauso sollte es bei uns funktionieren. Sie haben Zugriff auf die Ordner Ihrer Abteilung.

Auf die Anwendungen, die Sie nutzen. Auf die Kundendaten, die Sie betreuen. Aber eben nicht auf die Gehaltslisten der Personalabteilung oder die Vertragsunterlagen des Vorstands.

Mein Tipp:

Fragen Sie sich einmal ehrlich: Haben Sie Zugriff auf Bereiche, die Sie eigentlich gar nicht brauchen? Falls ja, ist das ein guter Moment, dies der IT zu melden.

Wie entsteht eigentlich dieser Wildwuchs bei Berechtigungen?

Die Antwort ist meistens: aus Hilfsbereitschaft und Zeitdruck. Niemand plant, ein Sicherheitsrisiko zu schaffen. Es passiert einfach.

Ein klassisches Beispiel: Ihre Kollegin geht in Elternzeit. Sie übernehmen vorübergehend einige ihrer Aufgaben. Dafür brauchen Sie Zugriff auf bestimmte Ordner und Systeme. Die IT richtet das ein. Schnell und unkompliziert.

Dann kommt Ihre Kollegin zurück. Alles ist wieder beim Alten. Aber Ihre zusätzlichen Zugriffsrechte? Die bleiben. Niemand denkt daran, sie wieder zu entziehen. Warum auch? Es funktioniert ja. Oder Sie wechseln die Abteilung.

Neue Aufgaben, neue Systeme, neue Berechtigungen. Aber die alten Zugänge? Die werden selten gelöscht. Nach ein paar Jahren haben Sie Zugriff auf Bereiche, von denen Sie längst vergessen haben, dass es sie gibt.

Und dann gibt es noch den Klassiker: Der Kollege braucht dringend eine Datei, hat aber keinen Zugriff. Sie teilen ihm kurz Ihre Zugangsdaten mit.

Nur dieses eine Mal. Aber aus einmal wird zweimal. Und plötzlich kennt die halbe Abteilung Ihr Passwort.

Mein Tipp:

Wenn Sie feststellen, dass Sie auf Bereiche zugreifen können, die mit Ihrer aktuellen Tätigkeit nichts mehr zu tun haben, melden Sie das. Das ist kein Petzen. Das ist verantwortungsvolles Handeln.

Was kann ich selbst tun?

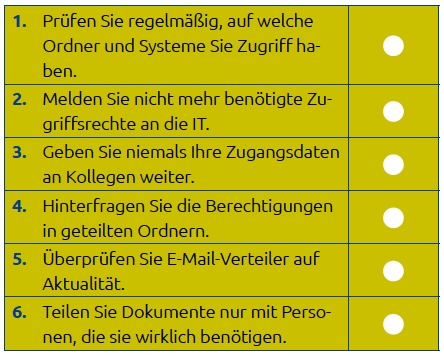

Die gute Nachricht: Sie können aktiv dazu beitragen, dass unser Berechtigungsmanagement sauber bleibt. Hier sind einige konkrete Punkte:

- Hinterfragen Sie Ihre Zugriffsrechte. Schauen Sie sich gelegentlich an, auf welche Ordner und Systeme Sie Zugriff haben. Brauchen Sie das alles wirklich? Wenn nicht, melden Sie es.

- Geben Sie keine Zugangsdaten weiter. Auch nicht aus Hilfsbereitschaft. Auch nicht nur kurz. Wenn ein Kollege Zugriff auf ein System braucht, muss er einen eigenen Zugang bekommen. Alles andere ist ein Sicherheitsrisiko.

- Prüfen Sie geteilte Ordner. Wer hat eigentlich Zugriff auf den Teamordner? Sind dort noch ehemalige Kollegen berechtigt? Gibt es Unterordner, die eigentlich nicht für alle sichtbar sein sollten?

- Achten Sie auf E-Mail-Verteiler. Der große Verteiler mit 50 Empfängern mag praktisch sein. Aber muss wirklich jeder jede Information erhalten? Weniger ist oft mehr.

- Melden Sie Auffälligkeiten. Wenn Sie bemerken,dass Sie auf Daten zugreifen können, die Sie nichts angehen, sprechen Sie die IT an. Das ist kein Fehler, den Sie gemacht haben. Aber Sie können helfen, ihn zu beheben.

Geteilte Ordner und Verteiler – die unterschätzten Risiken

Lassen Sie uns über ein Thema sprechen, das in fast jedem Unternehmen für Kopfzerbrechen sorgt: geteilte Ordner und E-Mail-Verteiler. Der Teamordner. Seit Jahren wächst er vor sich hin. Niemand weiß mehr genau, was drin ist.

Und wer eigentlich alles darauf zugreifen kann. Irgendwann wurde der Praktikant freigeschaltet. Der ist längst weg, aber sein Zugang vermutlich nicht. Oder der Projektordner. Am Anfang waren drei Personen beteiligt. Im Laufe des Projekts kamen immer mehr dazu.

Am Ende hatten 20 Leute Zugriff. Das Projekt ist seit einem Jahr abgeschlossen. Der Ordner existiert noch. Mit allen Berechtigungen. E-Mail-Verteiler sind ähnlich tückisch. Sie werden angelegt, wachsen über die Jahre und werden selten aktualisiert.

Ehemalige Mitarbeitende sind noch drin. Neue fehlen. Und bei jedem Versand geht die Information an Personen, die sie vielleicht gar nicht erhalten sollten.

Mein Tipp:

Wenn Sie für einen geteilten Ordner oder einen Verteiler verantwortlich sind, nehmen Sie sich einmal im Jahr Zeit für eine Bestandsaufnahme. Wer hat Zugriff? Wer braucht ihn noch? Das dauert eine halbe Stunde und kann viele Probleme verhindern.

Warum weniger Rechte auch Sie selbst schützen

Vielleicht denken Sie jetzt: „Das klingt nach mehr Einschränkungen. Nach weniger Flexibilität. Nach mehr

Bürokratie.“

Aber lassen Sie mich einen anderen Blickwinkel anbieten. Eingeschränkte Zugriffsrechte schützen auch Sie persönlich.

Wenn Sie keinen Zugriff auf sensible Personaldaten haben, können Sie diese auch nicht versehentlich an den falschen Empfänger schicken. Wenn Sie nicht in der Buchhaltung arbeiten, können Sie keine Zahlungsdaten versehentlich löschen.

Wenn Sie keinen Zugang zum Archiv haben, können Sie dort auch nichts durcheinanderbringen. Mit anderen Worten: Weniger Zugriffsrechte bedeuten weniger Gelegenheiten für Fehler. Und damit weniger Risiko, selbst in eine unangenehme Situation zu geraten.

Ihre Checkliste für den Alltag

Mein Tipp:

Betrachten Sie minimale Zugriffsrechte als das, was sie sind – ein Schutzmechanismus. Nicht nur für das Unternehmen, sondern auch für Sie.

Fazit: Gemeinsam für klare Verhältnisse

Das Prinzip der minimalen Berechtigung ist kein Misstrauensvotum. Es ist ein vernünftiger Ansatz, um Risiken zu minimieren. Für unser Unternehmen, für unsere Kunden und für jeden Einzelnen von uns. Sie müssen kein IT-Experte sein, um dazu beizutragen.

Es reicht, aufmerksam zu sein. Zugriffsrechte zu hinterfragen. Auffälligkeiten zu melden. Und Zugangsdaten für sich zu behalten. Wenn Sie unsicher sind, ob Sie auf bestimmte Daten zugreifen sollten, fragen Sie nach. Lieber einmal zu viel gefragt als einmal zu wenig. Ich helfe Ihnen gerne weiter.